怎样包管外网开放接口的安全性。

- 利用加署名方式,防止数据篡改

- 信息加密与密钥管理

- 搭建OAuth2.0认证授权

- 利用令牌方式

- 搭建网关实现黑名单和白名单

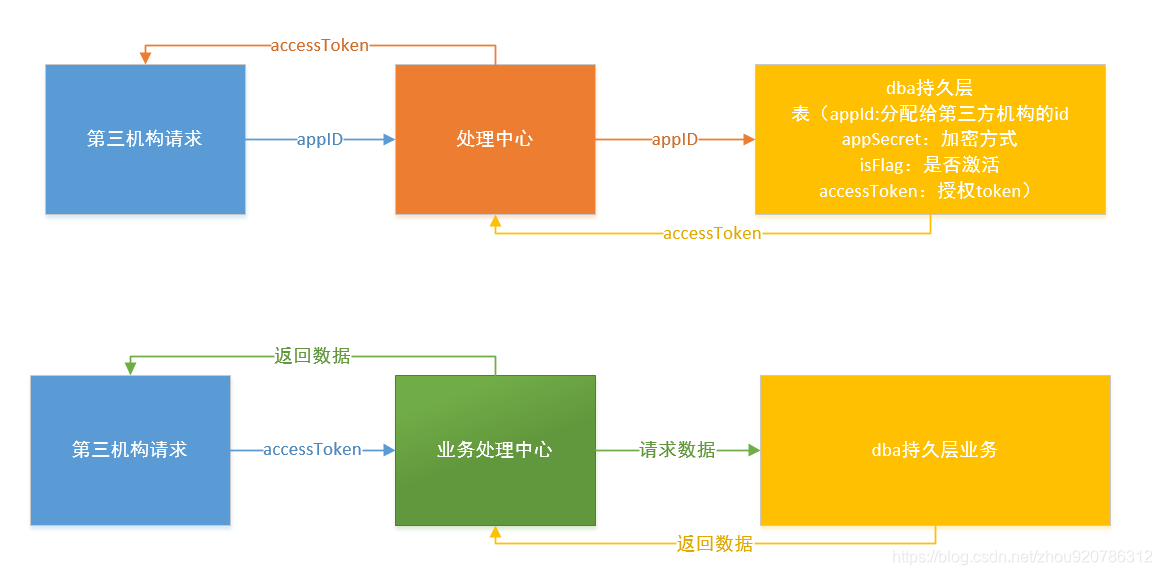

一令牌方式搭建搭建API开放平台

方案操持:

1第三方机构申请一个appId,通过appId去获取accessToken,每次哀求获取accessToken都要把老的accessToken删掉

2第三方机构哀求数据必要加上accessToken参数,每次业务处置处罚中央实行业务前,先去dba长期层检察accessToken是否存在(可以把accessToken放到redis中,如许有个逾期时间的效果),存在就分析这个机构是正当,无必要登录就可以哀求业务数据。不存在分析这个机构黑白法的,不返回业务数据。

3利益:无状态操持,每次哀求包管都是在我们长期层生存的机构的哀求,如果有人盗用我们accessToken,可以重新申请一个新的taken.

二基于OAuth2.0协议方式

原理

第三方授权,原理和1的令牌方式一样

1假设我是服务提供者A,我有开发接口,外部机构B哀求A的接口必须申请本身的appid(B机构id)

2当B要调用A接口查某个用户信息的时间,必要对应用户授权,告诉A,我愿同意把我的信息告诉B,A生产一个授权token给B。

3B利用token获取某个用户的信息。

团结微信登录总体处置处罚流程

1 :用户同意授权,获取code

2 :通过code调换网页授权access_token

3 :通过access_token获取用户openId

4 :通过openId获取用户信息

三信息加密与密钥管理

单向散列加密

对称加密

非对称加密

安全密钥管理

1单向散列加密

散列是信息的提炼,通常其长度要比信息小得多,且为一个固定长度。加密性强的散列肯定是不可逆的,这就意味着通过散列效果,无法推出任何部门的原始信息。任何输入信息的变革,哪怕仅一位,都将导致散列效果的显着变革,这称之为雪崩效应。散列还应该是防辩论的,即找不出具有雷同散列效果的两条信息。具有这些特性的散列效果就可以用于验证信息是否被修改。

单向散列函数一样平常用于产生消息择要,密钥加密等,常见的有:

1、MD5(Message Digest Algorithm 5):是RSA数据安全公司开发的一种单向散列算法,非可逆,雷同的明文产生雷同的密文。

2、SHA(Secure Hash Algorithm):可以对恣意长度的数据运算天生一个160位的数值;

SHA-1与MD5的比力

由于二者均由MD4导出,SHA-1和MD5相互很相似。相应的,他们的强度和其他特性也是相似,但尚有以下几点差别:

1、对强行供给的安全性:最明显和最紧张的区别是SHA-1择要比MD5择要长32 位。利用强行技能,产生任何一个报文使其择要便是给定报择要的难度对MD5是2128数目级的利用,而对SHA-1则是2160数目级的利用。如许,SHA-1对强行攻击有更大的强度。

2、对暗码分析的安全性:由于MD5的操持,易受暗码分析的攻击,SHA-1显得不易受如许的攻击。

3、速率:在雷同的硬件上,SHA-1的运行速率比MD5慢。

1、特性:雪崩效应、定长输出和不可逆。

2、作用是:确保数据的完备性。

3、加密算法:md5(标准密钥长度128位)、sha1(标准密钥长度160位)、md4、CRC-32

4、加密工具:md5sum、sha1sum、openssl dgst。

5、盘算某个文件的hash值,比方:md5sum/shalsum FileName,openssl dgst –md5/-sha

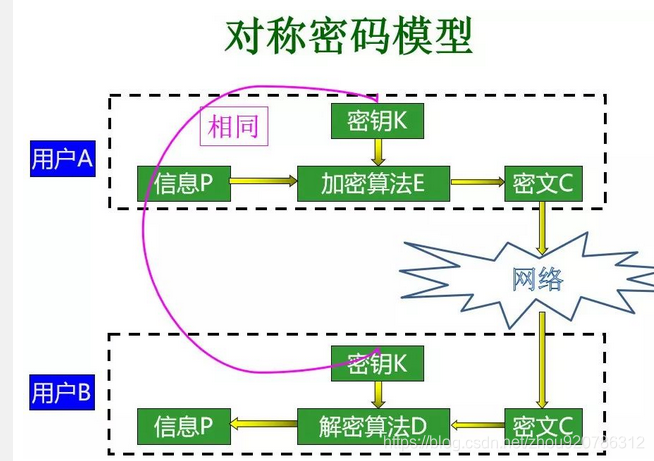

2对称加密

秘钥:加密解密利用同一个密钥、数据的秘密性双向包管、加密服从高、得当加密于大数据大文件、加密强度不高(相对于非对称加密)

对称加密优缺点

长处:与公钥加密相比运算速率快。

缺点:不能作为身份验证,密钥发放困难

DES

是一种对称加密算法,加密息争密过程中,密钥长度都必须是8的倍数

public class DES {

public DES() {

}

// 测试

public static void main(String args[]) throws Exception {

// 待加密内容

String str = "123456";

// 暗码,长度要是8的倍数 密钥随意定

String password = "12345678";

byte[] encrypt = encrypt(str.getBytes(), password);

System.out.println("加密前:" +str);

System.out.println("加密后:" + new String(encrypt));

// 解密

byte[] decrypt = decrypt(encrypt, password);

System.out.println("解密后:" + new String(decrypt));

}

/**

* 加密

*

* @param datasource

* byte[]

* @param password

* String

* @return byte[]

*/

public static byte[] encrypt(byte[] datasource, String password) {

try {

SecureRandom random = new SecureRandom();

DESKeySpec desKey = new DESKeySpec(password.getBytes());

// 创建一个密匙工厂,然后用它把DESKeySpec转换成

SecretKeyFactory keyFactory = SecretKeyFactory.getInstance("DES");

SecretKey securekey = keyFactory.generateSecret(desKey);

// Cipher对象现实完成加密利用

Cipher cipher = Cipher.getInstance("DES");

// 用密匙初始化Cipher对象,ENCRYPT_MODE用于将 Cipher 初始化为加密模式的常量

cipher.init(Cipher.ENCRYPT_MODE, securekey, random);

// 如今,获取数据并加密

// 正式实行加密利用

return cipher.doFinal(datasource); // 按单部门利用加密或解密数据,大概竣事一个多部门利用

} catch (Throwable e) {

e.printStackTrace();

}

return null;

}

/**

* 解密

*

* @param src

* byte[]

* @param password

* String

* @return byte[]

* @throws Exception

*/

public static byte[] decrypt(byte[] src, String password) throws Exception {

// DES算法要求有一个可信托的随机数源

SecureRandom random = new SecureRandom();

// 创建一个DESKeySpec对象

DESKeySpec desKey = new DESKeySpec(password.getBytes());

// 创建一个密匙工厂

SecretKeyFactory keyFactory = SecretKeyFactory.getInstance("DES");// 返回实现指定转换的

// Cipher

// 对象

// 将DESKeySpec对象转换成SecretKey对象

SecretKey securekey = keyFactory.generateSecret(desKey);

// Cipher对象现实完成解密利用

Cipher cipher = Cipher.getInstance("DES");

// 用密匙初始化Cipher对象

cipher.init(Cipher.DECRYPT_MODE, securekey, random);

// 真正开始解密利用

return cipher.doFinal(src);

}

}

输出

加密前:123456

加密后:>p.72|

解密后:123456

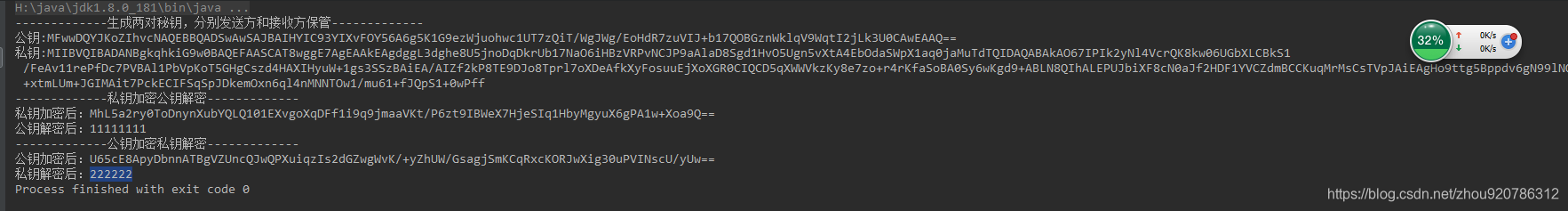

3非对称加密

非对称加密算法必要两个密钥:公开密钥(publickey:简称公钥)和私有密钥(privatekey:简称私钥)。

公钥与私钥是一对

- 公钥对数据举行加密,只有用对应的私钥才气解密

- 私钥对数据举行加密,只有用对应的公钥才气解密

过程:

- 甲方天生一对密钥,并将公钥公开,乙方利用该甲方的公钥对秘密信息举行加密后再发送给甲方;

- 甲方用本身私钥对加密后的信息举行解密。

- 甲方想要复兴乙方时,利用乙方的公钥对数据举行加密

- 乙方利用本身的私钥来举行解密。

甲方只能用其私钥解密由其公钥加密后的任何信息。

特点:

算法强度复杂

保密性比力好

加密解密速率没有对称加密解密的速率快。

对称暗码体制中只有一种密钥,而且黑白公开的,如果要解密就得让对方知道密钥。以是包管其安全性就是包管密钥的安全,而非对称密钥体制有两种密钥,此中一个是公开的,如许就可以不必要像对称暗码那样传输对方的密钥了。如许安全性就大了许多

实用于:金融,付出范畴

RSA加密是一种非对称加密

/**

* RSA加解密工具类

*

*

*/

public class RSAUtil {

public static String publicKey; // 公钥

public static String privateKey; // 私钥

/**

* 天生公钥和私钥

*/

public static void generateKey() {

// 1.初始化秘钥

KeyPairGenerator keyPairGenerator;

try {

keyPairGenerator = KeyPairGenerator.getInstance("RSA");

SecureRandom sr = new SecureRandom(); // 随机数天生器

keyPairGenerator.initialize(512, sr); // 设置512位长的秘钥

KeyPair keyPair = keyPairGenerator.generateKeyPair(); // 开始创建

RSAPublicKey rsaPublicKey = (RSAPublicKey) keyPair.getPublic();

RSAPrivateKey rsaPrivateKey = (RSAPrivateKey) keyPair.getPrivate();

// 举行转码

publicKey = Base64.encodeBase64String(rsaPublicKey.getEncoded());

// 举行转码

privateKey = Base64.encodeBase64String(rsaPrivateKey.getEncoded());

} catch (NoSuchAlgorithmException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

}

/**

* 私钥匙加密或解密

*

* @param content

* @param privateKeyStr

* @return

*/

public static String encryptByprivateKey(String content, String privateKeyStr, int opmode) {

// 私钥要用PKCS8举行处置处罚

PKCS8EncodedKeySpec pkcs8EncodedKeySpec = new PKCS8EncodedKeySpec(Base64.decodeBase64(privateKeyStr));

KeyFactory keyFactory;

PrivateKey privateKey;

Cipher cipher;

byte[] result;

String text = null;

try {

keyFactory = KeyFactory.getInstance("RSA");

// 还原Key对象

privateKey = keyFactory.generatePrivate(pkcs8EncodedKeySpec);

cipher = Cipher.getInstance("RSA");

cipher.init(opmode, privateKey);

if (opmode == Cipher.ENCRYPT_MODE) { // 加密

result = cipher.doFinal(content.getBytes());

text = Base64.encodeBase64String(result);

} else if (opmode == Cipher.DECRYPT_MODE) { // 解密

result = cipher.doFinal(Base64.decodeBase64(content));

text = new String(result, "UTF-8");

}

} catch (Exception e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

return text;

}

/**

* 公钥匙加密或解密

*

* @param content

* @param privateKeyStr

* @return

*/

public static String encryptByPublicKey(String content, String publicKeyStr, int opmode) {

// 公钥要用X509举行处置处罚

X509EncodedKeySpec x509EncodedKeySpec = new X509EncodedKeySpec(Base64.decodeBase64(publicKeyStr));

KeyFactory keyFactory;

PublicKey publicKey;

Cipher cipher;

byte[] result;

String text = null;

try {

keyFactory = KeyFactory.getInstance("RSA");

// 还原Key对象

publicKey = keyFactory.generatePublic(x509EncodedKeySpec);

cipher = Cipher.getInstance("RSA");

cipher.init(opmode, publicKey);

if (opmode == Cipher.ENCRYPT_MODE) { // 加密

result = cipher.doFinal(content.getBytes());

text = Base64.encodeBase64String(result);

} else if (opmode == Cipher.DECRYPT_MODE) { // 解密

result = cipher.doFinal(Base64.decodeBase64(content));

text = new String(result, "UTF-8");

}

} catch (Exception e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

return text;

}

// 测试方法

public static void main(String[] args) {

/**

* 留意: 私钥加密必须公钥解密 公钥加密必须私钥解密

* // 正常在开发中的时间,后端开发职员天生好密钥对,服务器端生存私钥 客户端生存公钥

*/

System.out.println("-------------天生两对秘钥,分别发送方和吸取方保管-------------");

RSAUtil.generateKey();

System.out.println("公钥:" + RSAUtil.publicKey);

System.out.println("私钥:" + RSAUtil.privateKey);

System.out.println("-------------私钥加密公钥解密-------------");

String textsr = "11111111";

// 私钥加密

String cipherText = RSAUtil.encryptByprivateKey(textsr,

RSAUtil.privateKey, Cipher.ENCRYPT_MODE);

System.out.println("私钥加密后:" + cipherText);

// 公钥解密

String text = RSAUtil.encryptByPublicKey(cipherText,

RSAUtil.publicKey, Cipher.DECRYPT_MODE);

System.out.println("公钥解密后:" + text);

System.out.println("-------------公钥加密私钥解密-------------");

// 公钥加密

String textsr2 = "222222";

String cipherText2 = RSAUtil.encryptByPublicKey(textsr2, RSAUtil.publicKey, Cipher.ENCRYPT_MODE);

System.out.println("公钥加密后:" + cipherText2);

// 私钥解密

String text2 = RSAUtil.encryptByprivateKey(cipherText2, RSAUtil.privateKey, Cipher.DECRYPT_MODE);

System.out.print("私钥解密后:" + text2 );

}

}

四利用加署名方式,防止数据篡改

- 客户端:哀求的数据分为2部门(业务参数,署名参数),署名参数=md5(业务参数)

- 服务端: 验证md5(业务参数)是否与署名参数雷同

! |